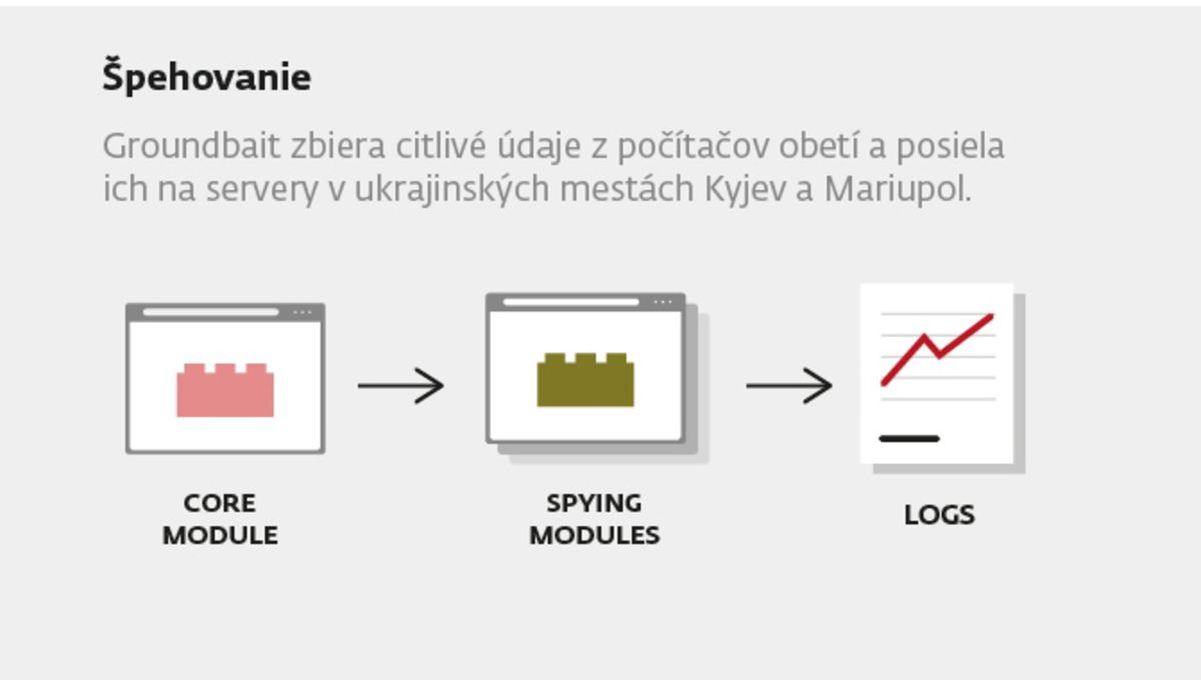

Bezpečnostným analytikom zo spoločnosti Eset sa podarilo odhaliť škodlivý kód, ktorý napriek svojmu významu roky fungoval bez povšimnutia. Malvér označovaný ako Win32/Prikormka sa zameriaval na protivládnych separatistov v samovyhlásenej Doneckej ľudovej republike a Luhanskej ľudovej republike. Jeho úlohou bolo kradnúť vybrané dokumenty z počítačov, pripojených pamäťových kariet a externých diskov. Dokázal takisto zachytiť stlačené klávesy, zvuky z mikrofónu či obraz kamery pri telefonátoch cez Skype. “Moduly tohto škodlivého kódu dokážu zbierať aj heslá uložené v aplikáciách, napríklad v internetových prehliadačoch Google Chrome, Opera a Mozilla Firefox. Zameriavajú sa však aj na prehliadače Yandex a Rambler, ktoré sú populárne v rusky hovoriacich krajinách,” doplnil Eset.

Škodlivý kód sa ukrýval v prílohách e-mailov so zvláštnymi názvami

Útočníci a pôvodcovia malvéru s najväčšou pravdepodobnosťou pochádzajú priamo z Ukrajiny alebo z niektorých rusky hovoriacich častí na východe krajiny. Ovládajú plynulo ruský a ukrajinský jazyk a majú aj povedomie o politickej situácii v regióne. Najčastejšie sa škodlivý kód šíril cez e-maily s dokumentom, ktorý mal slúžiť ako návnada. Ak ho obeť otvorila, počítač bol automaticky infikovaný. Dokumenty mali rôzne názvy tak, aby na prvý pohľad upútali pozornosť.

Foto: Eset

Foto: Eset

Aj malvér, ktorý útočníci šírili vo viacerých vlnách, mal svoje špecifiká. Prvým z nich bol napríklad výber názvu infikovaného dokumentu v prílohe. Zatiaľ čo v niektorých prípadoch mal z nevysvetliteľných dôvodov obsahovať cenník návnad pre ryby, inokedy mal napríklad názov “Od Rusa: Schéma demilitarizovanej zóny v Šyrokyne” alebo “Adresár ministerstiev – aktualizované.” Výskumníci z Esetu sa domnievajú, že útoky mohli byť cielené na ukrajinských nacionalistov. “Dodnes sme identifikovali viac ako 80 rôznych identifikačných čísiel kampaní. Jedno identifikačné číslo je pritom väčšinou použité proti jednému cieľu, ktorým môže byť konkrétna osoba, organizácia alebo skupina ľudí.” Útoky boli zamerané nie len na vládnych predstaviteľov ale aj novinárov a politikov.

Malvér už pripravil Ukrajincov aj o dodávku elektriny

Ako pripomína Eset, ukrajinské firmy, organizácie a jednotlivci v priamom napojení na vládne orgány, sú častým cieľom motivovaných kybernetických útokov. Len v decembri minulého roka rozsiahly kybernetický útok na distribútorov elektrickej energie spôsobil, že až jeden a pol milióna Ukrajincov zostalo bez prístupu k elektrine.